Google 安全小組近日公布《Threat Horizons》安全報告,指出 GCP 最近 50 起帳號遭盜的案件中,有 86% 的駭客在得手後都用於加密貨幣挖礦,呼籲採用的組織或個人務必做好資案意識建立,不要再使用弱密碼、或是將安全憑證上傳到 Github 給駭客當自助餐了。

(前情提要:Google投資芝商所CME「10億美元」!再供10年GCP合作,助基礎設施上雲)

(事件背景:亞馬遜 AWS 推奇亞幣 Chia「雲端挖礦」,瞄準中國散戶?頁面現遭移除)

雲端服務巨頭 Google 的安全小組近日公布 11 月份《Threat Horizons》安全報告,指出高達 86% 的 GCP 帳號被歹徒存取後,都被用於加密貨幣挖礦,更指出許多組織不只設定的密碼不夠強,有時候甚至根本沒有密碼,大開方便之門給駭客。

該報告破題指出,儘管 GCP、Azure、AWS 等雲端服務每天面臨成千上萬的攻擊,但大多數都「可防可控」,入侵成功的主因往往是組織缺乏安全意識。

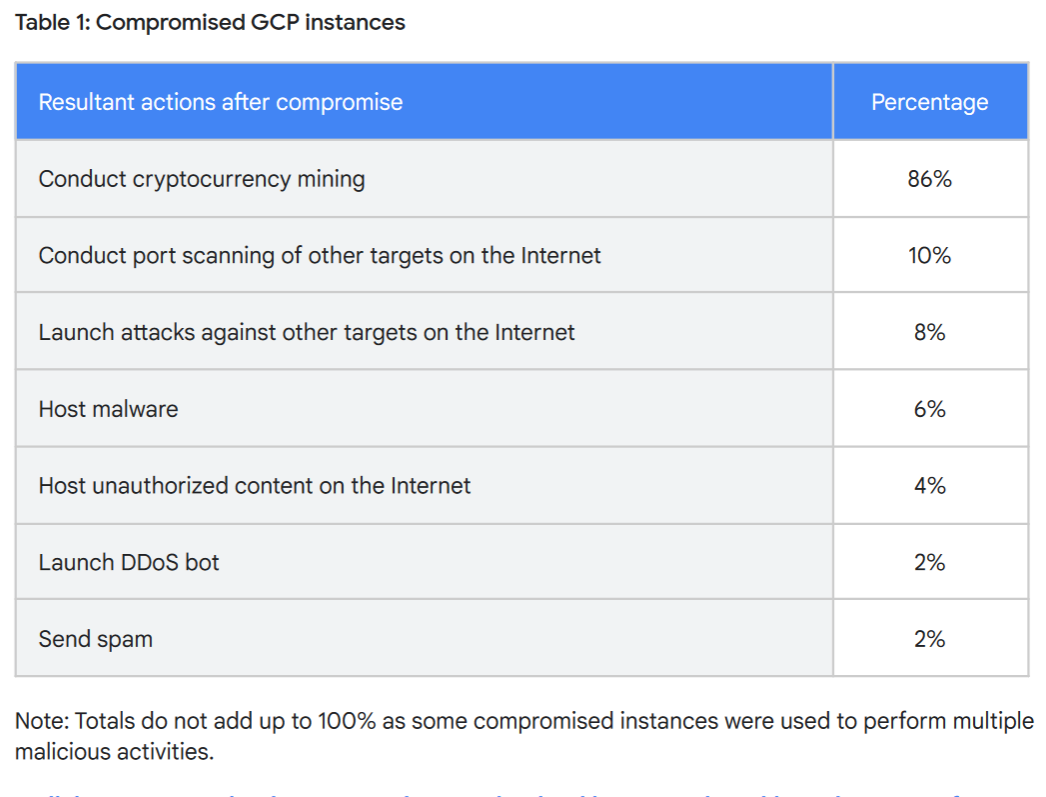

被盜案件中,86% 用於加密挖礦

Google 安全小組統計指出,在最近被惡意存取 GCP 服務的 50 起案件中,86% 被用於加密貨幣挖礦(奇亞幣 Chia 包含在內),10% 用於掃描網路上的其他漏洞,8% 則被做為跳板攻擊其他目標,有時駭客甚至還會從是複數惡意行為,將受害者的 GCP 帳號完全發揮。

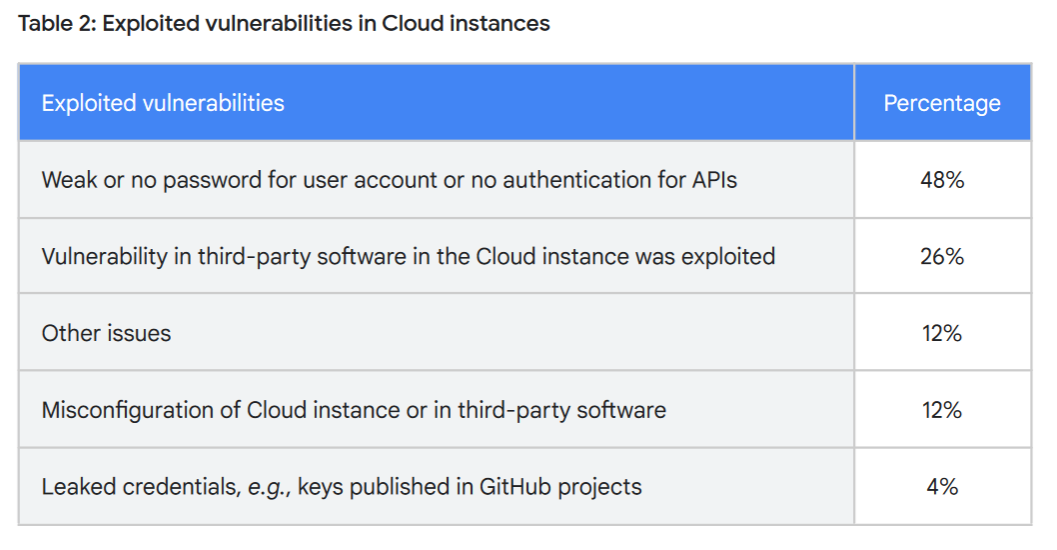

這些攻擊當中,有超過 75% 都是因為用戶本身的資安意識不足、使用習慣差、又或是安裝了脆弱的第三方軟體。

可怕的是,48% 的被害者要嘛密碼脆弱、要嘛根本沒有密碼或 API 認證保護,讓 GCP 帳戶形同裸奔,更慘的是某些單位會將密碼憑證公然上傳到 Github 上。

Google 表示,一個暴露在網路上的裸奔 GCP 服務最快可以在 30 分鐘內遭到攻破,將 GCP 用於挖礦的歹徒通常在取得帳號權限後, 22 秒內就會下載加密挖礦軟體,顯然有備而來。

除了本身設下諸多攻擊緩解措施外,Google 呼籲用戶們採取強密碼保護,千萬不要將憑證上傳到公開平台上,也建議用戶們善用 GCP 本身的保護機制,如政策管理、存取控制等,更要具備基本資安意識,避免遭一紙釣魚郵件輕鬆攻破。

個資盜用進行雲端挖礦

2019 年 10 月時,新加坡人 Matthew Ho 便遭該國執法當局指控多項罪責、面臨 34 年刑責,原因便是 Matthew Ho 盜用了美國加州與德州居民的身分及信用卡資料,用於註冊 AWS 與 Google Cloud 的雲端運算資源後進行挖礦;Ho 以他人身分所盜用的雲端運算資源價值超過了 500 萬美元,還曾一度是 AWS 在資料使用上的最大客戶之一。

延伸閱讀:怒告駭客的英國父母!男子遭駭2,200萬比特幣不甘心,欲提跨海訴訟

儘管上述案例和組織遭盜用不相同,但也反映出個人資案意識若不足的後果,且可能還會進一步損壞平台商的硬體,造成 CPU 和 GPU 提早退役。前陣子爆紅的「綠色挖礦」項目 Chia,也因其可能讓硬碟快速報廢,迫使德國雲端託管商 Hetzner 宣布